qONE lancé aujourd’hui, visant à protéger votre portefeuille crypto contre les ordinateurs quantiques

Nous croyons en une transparence totale avec nos lecteurs. Certains de nos contenus incluent des liens d'affiliation et nous pouvons gagner une commission grâce à ces partenariats. Cependant, cette compensation potentielle n’influence jamais nos analyses, opinions ou avis. Notre contenu éditorial est créé indépendamment de nos partenariats marketing et nos notes sont basées uniquement sur nos critères d'évaluation établis. Lire Plus

Chaque cryptomonnaie que vous possédez — Bitcoin, Ethereum, stablecoins, altcoins — repose sur une seule hypothèse cryptographique : que personne ne peut retrouver votre clé privée à partir de votre clé publique.

Cette hypothèse tient depuis des décennies. Mais l’informatique quantique est sur le point de la briser, et la majorité de l’industrie crypto n’est pas prête.

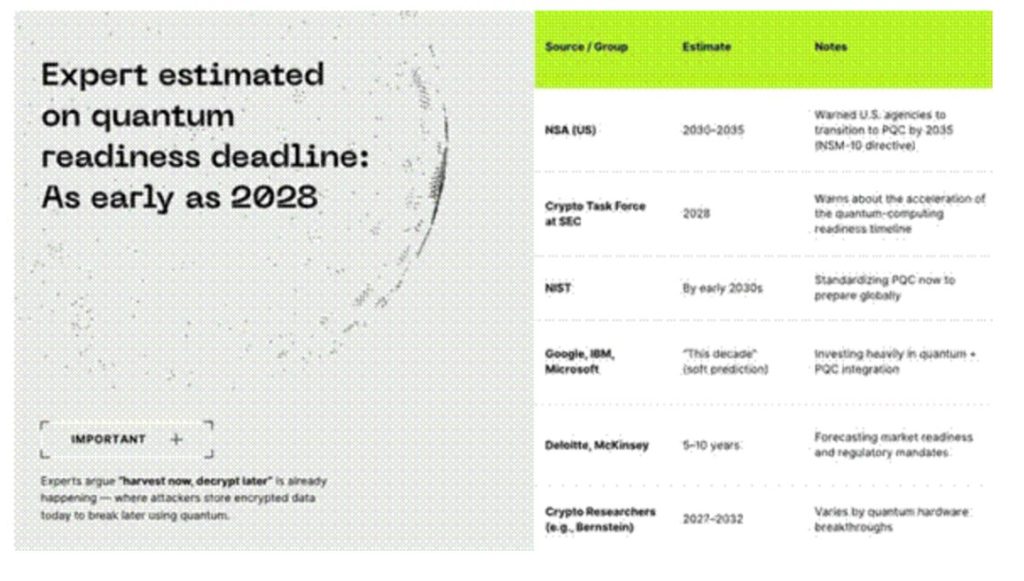

Ce n’est pas de la science-fiction. C’est un compte à rebours. Les gouvernements, les agences de renseignement et les plus grandes entreprises technologiques se préparent tous à ce que les cryptographes appellent le Jour Q : le moment où un ordinateur quantique devient suffisamment puissant pour casser les algorithmes qui protègent les transactions blockchain.

Comprendre ce que signifie le Jour Q — et où nous en sommes dans cette chronologie — est essentiel pour quiconque détient des actifs numériques en 2026.

Le problème technique en termes simples

Les blockchains utilisent un algorithme appelé ECDSA (Elliptic Curve Digital Signature Algorithm) pour signer les transactions. Lorsque vous envoyez des cryptos, votre portefeuille utilise votre clé privée pour créer une signature. Le réseau vérifie cette signature à l’aide de votre clé publique. La sécurité de ce système dépend d’un problème mathématique — le problème du logarithme discret sur courbe elliptique — que les ordinateurs classiques ne peuvent pas résoudre dans un délai raisonnable.

Les ordinateurs quantiques changent la donne. En 1994, le mathématicien Peter Shor a prouvé qu’un ordinateur quantique suffisamment puissant pourrait résoudre ce problème exponentiellement plus rapidement que n’importe quelle machine classique.

Cela signifie qu’un ordinateur quantique pourrait déduire votre clé privée à partir de votre clé publique, falsifier votre signature et vider votre portefeuille. Toute blockchain utilisant ECDSA — ce qui est essentiellement le cas de toutes — partage cette vulnérabilité.

La question n’est pas de savoir si cela est théoriquement possible. Elle porte sur le moment où le matériel rattrapera son retard. Et la chronologie se resserre plus rapidement que la plupart des gens ne le réalisent.

Le calendrier est plus proche que vous ne le pensez

En 2024, le NIST a finalisé ses premières normes de cryptographie post-quantique, signalant que la menace est passée du domaine théorique à la planification opérationnelle. Google, Apple et Microsoft ont déjà déployé des protocoles résistants aux ordinateurs quantiques dans leurs produits.

Le PDG de Tether, Paolo Ardoino, a déclaré publiquement que les détenteurs de Bitcoin auront besoin d’adresses résistantes aux ordinateurs quantiques. Vitalik Buterin d’Ethereum a mis en garde la communauté contre les risques quantiques. Jensen Huang de NVIDIA a qualifié l’informatique quantique de point d’inflexion.

Parallèlement, une menace moins discutée mais tout aussi préoccupante est déjà en cours : des attaques de type « récolter maintenant, déchiffrer plus tard ». Des adversaires collectent aujourd’hui des données chiffrées de la blockchain, les stockent et attendent que les ordinateurs quantiques mûrissent afin de pouvoir les déchiffrer rétroactivement.

Cela signifie que des actifs et des transactions qui semblent sûrs aujourd’hui pourraient être compromis à l’avenir sans que le propriétaire sache jamais qu’il a été ciblé.

Pourquoi la blockchain est particulièrement vulnérable

L’infrastructure Internet traditionnelle peut mettre à jour son chiffrement relativement rapidement. Lorsque les normes TLS changent, les serveurs mettent à jour leurs certificats. Lorsque les applications de messagerie adoptent de nouveaux protocoles, les utilisateurs reçoivent une mise à jour logicielle. La transition est centralisée et rapide.

La blockchain est différente. La cryptographie est intégrée au niveau du consensus. Changer le schéma de signature sur Ethereum ou Bitcoin nécessite de coordonner des millions de nœuds, de migrer des milliards de dollars d’actifs et de maintenir la rétrocompatibilité — le tout sans rien casser. C’est un énorme défi technique et de gouvernance, et aucune chaîne majeure n’a de plan concret pour achever la transition avant le Jour Q.

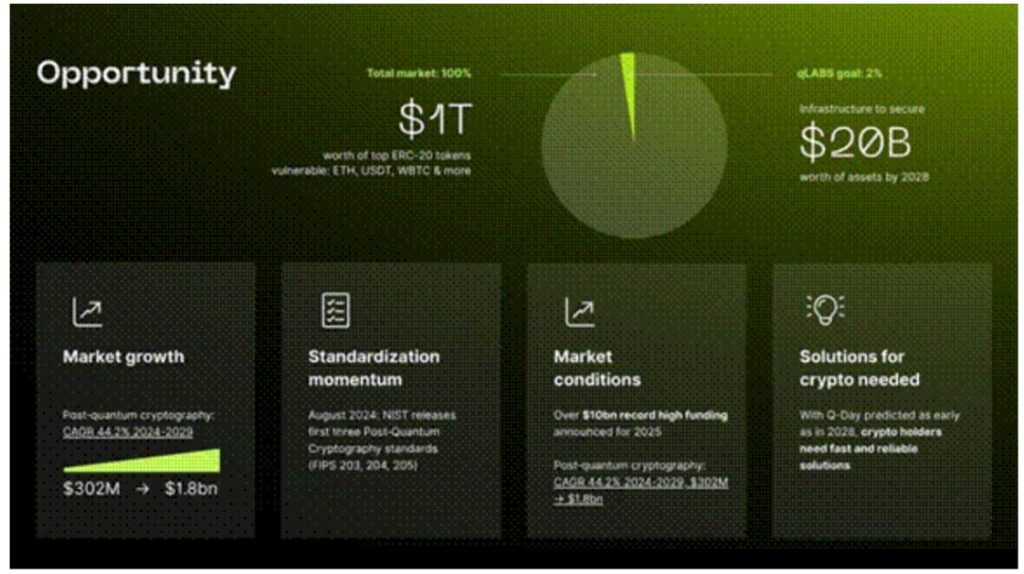

Cet écart — entre la vitesse de la menace quantique et la vitesse d’adaptation de la blockchain — est là où réside le risque. Plus de 4 000 milliards de dollars d’actifs cryptographiques se trouvent sur des chaînes qui n’ont pas commencé la migration vers la cryptographie post-quantique. L’horloge tourne, et l’industrie est en retard.

Comment fonctionne la cryptographie post-quantique

La cryptographie post-quantique (CPQ) utilise des problèmes mathématiques résistants aux attaques classiques et quantiques. L’approche la plus largement adoptée est la cryptographie basée sur les treillis, en particulier des algorithmes comme CRYSTALS-Dilithium, que le NIST a sélectionné comme norme principale. Ces algorithmes génèrent des signatures numériques qu’un ordinateur quantique ne peut pas falsifier, même avec l’algorithme de Shor.

Le défi pour les blockchains est la taille. Les signatures post-quantiques sont nettement plus volumineuses que les signatures ECDSA, ce qui pose des problèmes pour les chaînes ayant des limites strictes de taille de bloc. Intégrer une sécurité résistante au quantique dans l’architecture blockchain existante nécessite une ingénierie créative — impliquant typiquement des preuves à divulgation nulle de connaissance capables de compresser la vérification post-quantique en des preuves suffisamment petites pour tenir on-chain.

Ce qui est développé pour résoudre ce problème

Plusieurs approches émergent. Certains projets proposent de construire des blockchains de couche 1 entièrement nouvelles et résistantes au quantique depuis zéro. D’autres se concentrent sur des kits de migration permettant aux chaînes existantes d’adopter la CPQ sans reconstruire. Les solutions les plus pratiques enveloppent des signatures résistantes au quantique autour des portefeuilles et des transactions existants, ajoutant une seconde couche de protection sans obliger les utilisateurs à migrer leurs actifs ou à changer de chaîne.

qLABS, l’équipe derrière le jeton $qONE qui a récemment épuisé sa prévente en moins de 24 heures, a choisi cette approche de wrapper. Leur protocole qONE Security combine la cryptographie post-quantique approuvée par le NIST avec des preuves à divulgation nulle de connaissance pour vérifier les transactions résistantes au quantique sur des blockchains existantes. Le moteur sous-jacent IronCAP™, développé par la société cotée en bourse 01 Quantum Inc. (TSXV: ONE), détient deux brevets américains et est déjà utilisé en production par des entreprises telles que Hitachi, PwC et Thales.

Le jeton $qONE, qui se rapproche désormais de son Token Generation Event sur Hyperliquid, sert de couche utilitaire pour cette infrastructure — alimentant les frais de transaction, l’accès au staking et la gouvernance au sein du protocole. Que $qONE réussisse ou non en tant qu’investissement appartient au marché, mais le problème sous-jacent qu’il adresse ne disparaît pas. Au contraire, il s’accélère.

Pour les investisseurs et les développeurs dans l’univers crypto, comprendre le calendrier quantique n’est plus optionnel. Le jour Q n’est pas une question de si. La seule question est de savoir si l’industrie sera prête quand il arrivera.

➡ En savoir plus sur qLABS et $qONE sur Qlabs.tech

- Site officiel :https://qlabs.tech/

- Hyperliquid : https://app.hyperliquid.xyz

- Suivez qLABS : https://x.com/qlabsofficial